Cybersécurité (13) : l’essentiel en 30 secondes

Dans les Bouches-du-Rhône, une PME/ETI doit pouvoir prévenir, détecter et réagir face aux attaques (phishing, ransomware, compromission). La priorité n’est pas “plus d’outils”, mais une organisation démontrable : risques, gouvernance, protections clés, sauvegardes testées et plan d’incident.

Les entreprises situées à Arles, Salon-de-Provence et Miramas font face aux mêmes enjeux : exigences clients, cyberassurance, continuité d’activité et capacité à démontrer leur niveau de cybersécurité.

Objectif : réduire l’exposition, sécuriser la continuité d’activité, et répondre aux exigences clients, assureurs ou NIS2.

Checklist 10 minutes : vérifier votre cybersécurité (PME/ETI)

- MFA activé sur messagerie, VPN, cloud et comptes admin.

- Sauvegardes existantes + test de restauration déjà réalisé.

- Comptes à privilèges identifiés et limités (moins de comptes admin).

- EDR/antivirus actif + mises à jour maîtrisées.

- Accès distants inventoriés (VPN/RDP/outils) et durcis.

- Logs essentiels conservés (messagerie, VPN, firewall, serveurs).

- Actifs critiques listés (ce qui bloque l’activité si ça tombe).

- Plan d’incident simple : qui décide, qui coupe, qui contacte.

- Accès prestataires connus (comptes nominatifs + MFA + traçabilité).

- 1–3 priorités sur 30 jours fixées (actions à fort impact).

Si tu bloques sur 2 points ou plus, tu as probablement un risque “direction” : absence de pilotage, de preuves ou de plan d’action clair.

Risques cyber fréquents dans le 13 (PME/ETI)

- Ransomware : chiffrement, arrêt d’activité, pertes de production

- Phishing : comptes compromis, fraude, rebond vers partenaires

- Accès prestataires non maîtrisés : comptes partagés, absence de MFA

- Fuite de données : obligations RGPD, impact commercial

- Manque de preuves : blocage sur audits clients / cyberassurance

Le point critique : les premières heures. Sans procédure et responsabilités, les décisions sont prises “à chaud”.

Services cybersécurité proposés dans les Bouches-du-Rhône (13)

- Audit cybersécurité (état des lieux + plan d’actions priorisé)

- Tests de vulnérabilités (réseau, postes, exposition)

- Durcissement : MFA, comptes à privilèges, segmentation

- Sauvegardes : stratégie 3-2-1, tests de restauration

- RSSI temps partagé : gouvernance, indicateurs, coordination

- RSSI de transition : vacance de poste, audit, crise

- NIS2 / ISO 27001 : écarts, preuves, plan de conformité

- Sensibilisation : anti-phishing, procédures, réflexes

Accès direct : RSSI temps partagé · RSSI de transition · Espace NIS2

RSSI externalisé (13) : temps partagé ou transition ?

RSSI temps partagé – pilotage durable

→ Voir la page RSSI temps partagé

RSSI de transition – prise de relais rapide

→ Voir la page RSSI de transition

NIS2, exigences clients, cyberassurance : ce que l’on vous demande vraiment

Les demandes les plus courantes portent sur votre capacité à démontrer :

- une gestion des risques (registre + plan d’actions)

- des mesures minimales (MFA, sauvegardes testées, patching, EDR)

- une gestion d’incident (procédures, rôles, preuves)

- la sécurité des fournisseurs (accès, clauses, suivi)

Si tu veux cadrer vite : Diagnostic initial NIS2.

Interventions cybersécurité dans les Bouches-du-Rhône (13)

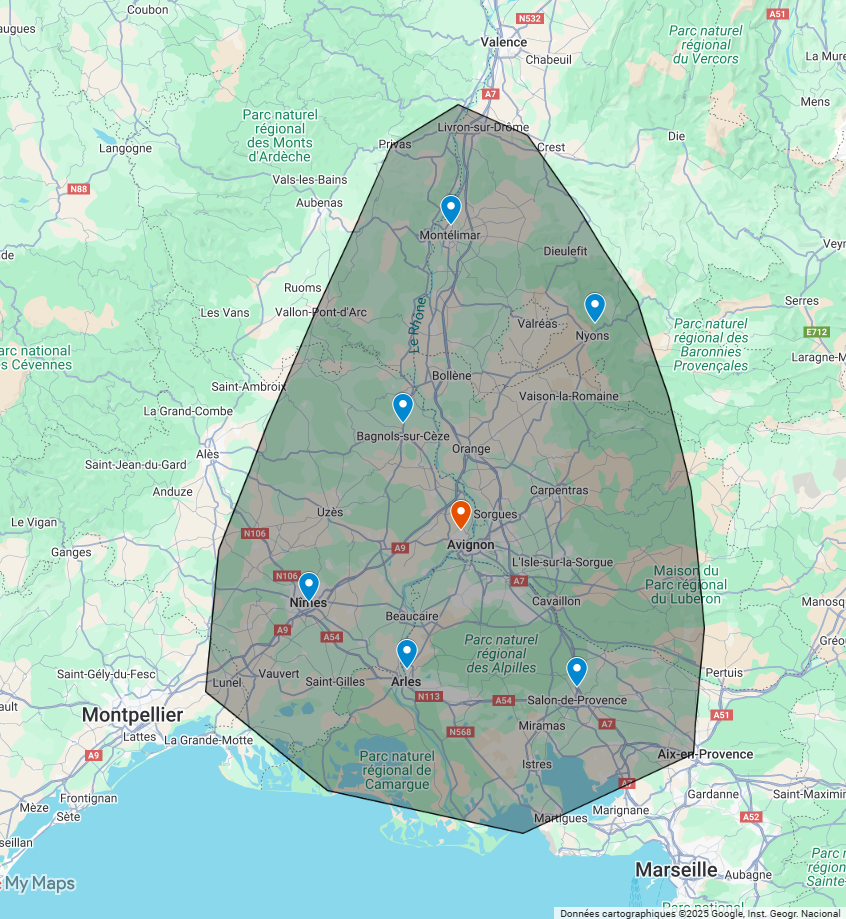

J’interviens dans le département des Bouches-du-Rhône, sur site ou à distance, notamment dans les communes suivantes : Arles, Salon-de-Provence, Miramas.

Chaque page locale détaille les risques cyber spécifiques, les services proposés (audit, RSSI externalisé, NIS2) et les réponses adaptées aux PME et ETI du territoire.